“Uzņēmums vai nu aug, vai stagnē un grimst,” stāsta pasniedzējs ar nopietnu vaigu lekcijā ekonomiku apgūt gribošajiem pirmkursniekiem. Visi skatieni pavērsti pret viņu. Klusums. Doma nu iemājo studentu galvās. Daudzi no viņiem jau strādā algotu darbu, vēl daudzi domā, kur strādās, bet vairāki no kursa kļūs par uzņēmējiem. Bet kādiem? Kādi viņi būs kā cilvēki savā uzņēmējdarbībā? Vai viņi saglabās cilvēcību?

Continue readingVadošais Latvijas kiberdrošības uzņēmums “Possible Security” svin desmit gadu jubileju

“Possible Security”, vadošais specializētais kiberdrošības uzņēmums šogad atzīmē savu desmit gadu jubileju. Kopš tā dibināšanas 2013.gadā, uzņēmumu grupa ir stabili attīstījusies, piedāvājot saviem klientiem plašu pakalpojumu spektru, tajā skaitā drošības konsultācijas, auditus, testus, dažādas drošības apmācības, kā arī pēdējos gados – specifiskajām lēmumu pieņemšanas procedūrām īpaši pielāgotus tehnoloģiskos risinājumus “e-Saeima” Latvijas Republikas Saeimai un “e-RīgasDome” Rīgas domei. Risinājumi sniedz iespēju Saeimas un Rīgas domes sēdes noturēt attālināti.

Uzņēmuma īpašnieks un dibinātājs Kirils Solovjovs atklāj, ka, dibinot uzņēmumu. sākotnējais mērķis bija vairot sabiedrības izpratni par kiberdrošību: “Kad 2013.gadā kopā ar partneri Jāni Jansonu dibinājām uzņēmumu, necerējām uz lielu skaitu klientu jau pirmajā darbības gadā. Drīzāk vēlējāmies vairot sabiedrības, uzņēmumu un valsts iestāžu izpratni par kiberdrošību, veidot šo nozari Latvijā.”

Solovjovs uzskata, ka ir pamats lepoties ar sasniegto: “Šobrīd “Possible Security” ir kiberdrošības tirgus līderis – esam vadošais specializētais kiberdrošības uzņēmums Latvijā. Strādājam arī ar starptautiskajiem partneriem, lai ietekmētu un pilnveidotu starptautiskos standartus, iesaistāmies Latvijas normatīvo aktu un dažādu regulējumu izstrādē ar saviem priekšlikumiem. Apkalpojam daudz klientu dažādās jomās, piemēram, Latvijas Republikas Saeimu, Rīgas domi, Nacionālo veselības dienestu, “Indexo”, “Tirdzniecības nams “Kurši”” un daudzus citus.”

Tehnoloģiju drošības uzņēmums “Possible Security” kopš 2013.gada IT drošības eksperta un vadošā pētnieka Kirila Solovjova vadībā nodrošina augsta līmeņa informācijas tehnoloģiju drošības konsultācijas, programmatūras un iekārtu IT drošības auditus, ielaušanās testus, kā arī datu ieguves un analīzes pakalpojumus. 2023.gadā uzņēmumu grupas apgrozījums sasniedza 0,3 miljonus eiro.

Uzņēmumiem pieejams atbalsts to IT drošības uzlabošanai

Komersanti, biedrības, nodibinājumi, pētniecības un zināšanu izplatīšanas organizācijas, kuras vēlas stiprināt savu informācijas un komunikāciju tehnoloģiju (IKT) drošību, izmantojot pakalpojumus, ko nodrošina arī Possible Security, var pieteikties 30 % – 100 % lielam atbalstam Latvijas Investīciju un attīstības aģentūras (LIAA) administrētās programmas “Atbalsts procesu digitalizācijai komercdarbībā” ietvaros.

Mikro un mazie komersanti var pieteikties līdz pat 100 % atbalstam apmērā līdz 5 000 eiro, savukārt, visi, arī mazie komersanti un augstāk minētās organizācijas, var pieteikties 30 % – 60% lielam atbalstam apmērā līdz 100 000 eiro. Projektu finansē komersants par saviem līdzekļiem, un atbalstu saņem pēc projekta pabeigšanas.

Atbalsts izmantojams gatavo risinājumu, aparatūras, sensoru, iekārtu, programmatūras un informācijas tehnoloģiju infrastruktūras iegādes, izstrādes, uzstādīšanas un pielāgošanas izmaksu, tai skaitā licences iegādes izmaksu segšanai, kā arī ne vairāk kā 50 % apmērā – ekspertu konsultācijām saistībā ar iepriekš minēto.

Finansējums atbalsta programmā ir pieejams līdz 2026. gada 31. martam un kopējais finansējums tai ir 37,5 miljoni eiro.

Continue readingHow to choose secure passwords

We use many different applications, various portals and social networks on a daily basis and for many of them we choose (or are forced) to have an account. In order to reduce the risk of account getting hacked and personal information being leaked, everyone can start with an ordinary thing – credential security. The best way to protect your personal information is to use physical keys such as Titan Security Key, YubiKey or Latvian eID card, or usage of specific authentication apps on smartphones such as Microsoft Authenticator, andOTP, Smart-ID, Authy, etc. Backup codes should also be stored securely so that access is recoverable in case the authenticator is lost or breaks down. If the usage of physical keys or applications is not possible and we use the basic password for identity confirmation, we can protect our accounts and profiles by creating a strong password and changing it from time to time.

Continue readingDynamic content in secure digital signatures

One of essential functions of digital signatures is to guarantee the integrity of the signed data. That is achieved by encrypting the data (its checksum) with one of the asymmetric cryptography algorithms. When you make changes to the signed data, the checksum no longer corresponds to the value included in the signature, so the signature can be identified as invalid.

However, in real life, the data to be signed is often far more complicated than plain-text strings. When digitally signing document files, it is only guaranteed that the binary content of the document file is exactly as it was at the time of signing. However, it does not say anything about whether the visual representation or the document contents in the applications displaying these documents is the same.

We are demonstrating a number of ways in which, by using various functions available in .docx and .odt formats, it is possible to create documents whose file contents are unchanged and thus are not raising any doubts about the validity of the digital signature, but in which the actual content displayed to the user may vary.

Continue readingPlatforma e-Saeima atzīta par veiksmīgāko e-paraksta integrācijas risinājumu

Saeimas sēžu attālinātās norises platforma e-Saeima saņēmusi Latvijas Informācijas un komunikācijas tehnoloģiju asociācijas gada balvu “Platīna pele 2020” kā veiksmīgākais e-paraksta integrācijas risinājums. Speciālbalvu pasniedz pretendentam, kurš vislabāk integrējis e-parakstu iestādes vai organizācijas sistēmā, e-pakalpojumā vai risinājumā.

Saeimas sēžu attālinātās norises platforma e-Saeima saņēmusi Latvijas Informācijas un komunikācijas tehnoloģiju asociācijas gada balvu “Platīna pele 2020” kā veiksmīgākais e-paraksta integrācijas risinājums. Speciālbalvu pasniedz pretendentam, kurš vislabāk integrējis e-parakstu iestādes vai organizācijas sistēmā, e-pakalpojumā vai risinājumā.

Parakstu vākšanas dinamika

14. novembrī Centrālā vēlēšanu komisija atļāvusi parakstu vākšanu par 13. Saeimas atlaišanu, ko rosinājušas pat divas organizācijas reizē. Lai gan sākotnēji šķita, ka parakstus noteikti nesavāks, neparasti lielā aktivitāte, kas piedzīvota jau pirmajās parakstu vākšanas dienās, lika šo pieņēmumu apšaubīt.

Lai būtu iespējams labāk paredzēt iznākumu un parakstu vākšanas dinamikas izmaiņas, esam sagatavojuši infolapu ar grafiku ar šobrīd savākto parakstu* proporciju, izmantojot portāla Latvija.lv informāciju.

Aicinām rūpīgi izsvērt savu izvēli pirms parakstīties vai neparakstīties par šo iniciatīvu.

* infolapa satur tikai Latvija.lv iesniegtos parakstus, nav iekļauti citos veidos savāktie paraksti; daļa no uzrādītajiem parakstiem var izrādīties nederīga

Possible Security, Accenture & CERT.LV organizē hakatonu

Šā gada 1. jūnijā no plkst. 19:00 līdz 3:00 notiks informācijas tehnoloģiju (IT) drošības hakatons, kuru organizē IT uzņēmums Accenturesadarbībā ar IT drošības incidentu novēršanas institūciju CERT.LV un IT drošības uzņēmumu Possible Security. Hakatona mērķis ir popularizēt IT drošības jautājumus Latvijā. Drošības entuziastiem šī ir iespēja pierādīt sevi, risinot praktiskus uzdevumus, satikt un iepazīties ar citiem nozares pārstāvjiem.

Hakatonā cīņa dalībniekiem būs individuāla. Uzdevumi ļaus plašāk iepazīt un izprast apdraudējumus IT drošībai, kā arī pārbaudīs dalībnieku rīcību un lēmumu pieņemšanas spējas IT drošības krīžu situācijās. Uzdevumi būs ar dažādām grūtības pakāpēm. Uzvarēs dalībnieks, kurš iesniegs visvairāk pierādījumu par izpildītajiem uzdevumiem.

Hakatons notiks Accenture birojā Brīvības gatvē 214. Dalībnieki, kuri izpildīs visvairāk uzdevumu, balvās saņems dronu ar kameru DJI Mavic Pro un video kameru 4K camera GoPro HERO5 Session. Pasākums notiks angļu valodā.

Google CTF 2017

Some would say that this year’s Google CTF was harder than usual. Maybe it was. But it also was great fun.

Even though this was the first time possiblesecurity.com team participated in any CTF, we scored 79th place out of 1976 contenders worldwide.

Kirils also submitted a write-up for one of the challenges — JohnnyBoy — and now that write-up winners have been announced, we can publish it too.

Will we be back next year? Sure thing!

Vulnerabilities of Milesight IP security cameras

Internet of Things is becoming ever more popular, and vendors seek to capitalize on that: nowadays the manufacturing process of some security cameras is more alike to that of an Internet of Things device, rather than a security device. This reckless attitude undoubtedly leads to security vulnerabilities in critical systems.

Our lead researcher Kirils Solovjovs participated in IT security conference “Cyberchess 2016” jointly organised by CERT.LV and ISACA Latvia, where he presented his research on the security of Milesight IP security cameras. Multiple major security vulnerabilities were presented (CVE-2016-2356, CVE-2016-2357, CVE-2016-2358, CVE-2016-2359, CVE-2016-2360). The presence of vulnerabilities in the wild was verified in cooperation with CERT.LV by testing a Latvian public institution with more than 100 products by this vendor.

Given that vendor is located outside EU, Kirils initiated an international responsible disclosure process, working with the vendor, CERT.LV, the public institution, the installer, HackerOne Inc., and CERT/CC.

The presentation covers the technical aspects of vulnerabilities (presented publicly for the first time), lessons learned, and recommendations to security officers and policy makers. Video recording is also available.

MAKE RIGA Hacking competition 2016. Results.

Last weekend the Institute of electronics and computer science (EDI) hosted MAKE RIGA Hacking competition 2016, which is set to become a yearly tradition. Co-owner of 1st Ltd Kirils Solovjovs defended his champion title by attaining first place once again.

“The number and variety of challenges as well as the number of contenders is clearly increasing, providing for a lively competition. I was not originally planning to attend, but seeing the high response rate, I decided to give it a go and sign up for the competition on its second day. One could say that ending up at the top this year was a pleasant accident,” champion Kirils Solovjovs said with a smile.

This year the organizers had prepared 33 challenges – 57% more than the previous year – to wrestle with in the following categories among others:

- encryption,

- Internet of Things,

- WiFi security,

- social engineering,

- embedded device and microchip analysis,

- radio intercept and decoding,

- RFID security,

- reverse engineering software binaries,

- security of network services.

This year’s competition was well attended with 38 participants taking part from all around Latvia. Contenders included IT professionals, scientists and other interested parties.

The gold trophy was won by IT security expert Kirils Solovjovs who maxed out at 162 points. Krišjānis Stikāns was well behind with 99.5 points. Bronze trophy was awarded to Aleksandrs Levinskis for scoring 91 points. He was closely trailed by Dāvis Mosāns and “mkz” who scored 90 and 89 points respectively. Six of 33 challenges remained unsolved by anyone.

Cyber Europe 2016

On 13th and 14th of October Possible Security took part in “Cyber Europe 2016” — the largest and most comprehensive EU cyber-security exercise to date. Cybersecurity authorities and cybersecurity experts from more than 300 organisations from all 28 EU Member States, Switzerland and Norway, reacted to a series of unprecedented, coordinated cyberattacks.

On 13th and 14th of October Possible Security took part in “Cyber Europe 2016” — the largest and most comprehensive EU cyber-security exercise to date. Cybersecurity authorities and cybersecurity experts from more than 300 organisations from all 28 EU Member States, Switzerland and Norway, reacted to a series of unprecedented, coordinated cyberattacks.

Exercise scenario included massive distributed denial of service attacks as well as disinformation campaign and sabotage of critical infrastructure, and featured the Internet of Things, drones, cloud computing, innovative exfiltration vectors, mobile malware, ransomware, etc.

Amongst the goals of the exercise was testing the ability of national and governmental cybersecurity agencies, ministries, EU institutions as well as internet and cloud service providers and cybersecurity service providers to safeguard the European Digital Single Market and creating recommendations to improve cybersecurity in Europe. After-action report will be made publicly available in the first half of 2017.

Exercise was organised by ENISA, the EU Agency for Network and Information Security. Possible Security is honoured to have been invited to participate in “Cyber Europe 2016” and be part of the solution together with our governmental and business partners.

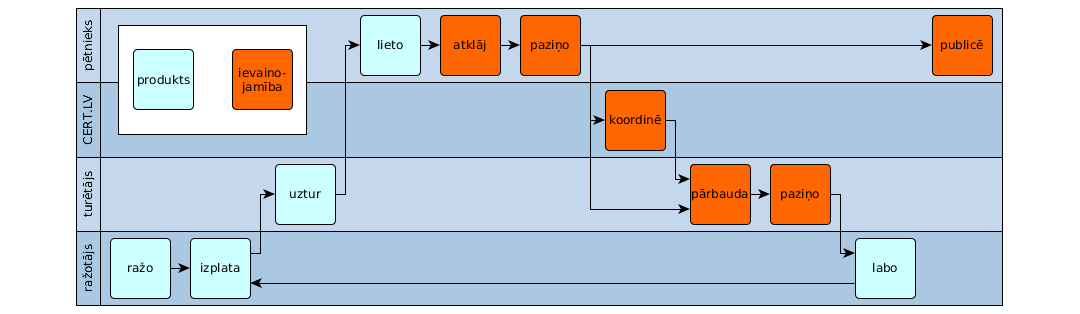

Atbildīgas ievainojamību atklāšanas politikas ieviešana

Jānis Jansons iepriekš jau rakstīja par izaicinājumiem, kas saistās ar atbildīgu ievainojamību atklāšanu. Šoreiz stāstīšu par to, kā un kāpēc Latvijā varētu ieviest Atbildīgas ievainojamību atklāšanas politiku. Aicinu lasītājus padomāt un sniegt savu viedokli par publikācijā iekļautajām tēzēm un jautājumiem!

First place at MAKE RIGA Hacking competition

Institute of electronics and computer science (EDI) hosted the first MAKE RIGA Hacking competition last weekend. We are happy to announce that the co-owners of 1st Ltd Kirils Solovjovs and Jānis Jansons won the first and the third place respectively.

Institute of electronics and computer science (EDI) hosted the first MAKE RIGA Hacking competition last weekend. We are happy to announce that the co-owners of 1st Ltd Kirils Solovjovs and Jānis Jansons won the first and the third place respectively.

Contenders were given 13 hours over the course of two days to solve 21 challenges worth ten points each. Participants were competing in the following categories among others:

- WiFi security,

- password cracking,

- embedded device analysis, including firmware disassembly and flashing,

- radio intercept and decoding,

- RFID security,

- reverse engineering software binaries and hardware components,

- security of network services.

Drošības problēma Rīgas Satiksmes biļešu sistēmā “E-talons”

Turpinot iesākto sabiedriski nozīmīgu informācijas sistēmu drošības pārbaudes, ar mērķi uzlabot šo sistēmu drošību, paziņojam par PSIA “Rīgas satiksme” braukšanas apmaksas sistēmas “E-talons” drošības ievainojamību.

Pateicoties šai ievainojamībai, iespējams ar vienu vienīgu “dzelteno” papīra e-talonu braukt bezgalīgu skaitu reižu.

Continue reading

Atbalstām konferenci “Biznesa datu drošība”

Mūsdienās uzņēmumi kontrolē lielāko daļu informācijas, tāpēc esam uzsākuši sadarbību ar Dienas Biznesu, lai sasniegtu dzirdīgas ausis Latvijas uzņēmēju vidū un tuvotos mūsu mērķim — drošākai IT videi, līdz ar to arī labāk aizsargātai informācijai, Latvijā.

Mūsdienās uzņēmumi kontrolē lielāko daļu informācijas, tāpēc esam uzsākuši sadarbību ar Dienas Biznesu, lai sasniegtu dzirdīgas ausis Latvijas uzņēmēju vidū un tuvotos mūsu mērķim — drošākai IT videi, līdz ar to arī labāk aizsargātai informācijai, Latvijā.

Šodien, 30. aprīlī, mūsu valdes loceklis Kirils Solovjovs vada Dienas Biznesa organizēto konferenci uzņēmumu vadītājiem “Biznesa datu drošība”.

Konferencē tiek runāts par internetu kā biznesa un dzīves telpu, novērtējot gan tā sniegtās iespējas, gan riskus. Konferencē uzstājās tādi runātāji kā Roberts Ķīlis, Māris Ruķers, Varis Teivāns u.c.

Par atbildīgu drošības incidentu atklāšanu

Informācijas sistēmas mūsdienās glabā prātam neaptverami daudz datu. Liela daļa no tiem ir lietotāju dati, turklāt arvien vairāk cilvēku sāk apzināties informācijas cenu, kā arī to, cik svarīgi saglabāt tās privātumu. Ne velti gan lielas kompānijas, gan ļaunprāši ir gatavi maksāt milzu naudu par citu personu datiem. Tas ir viens no iemesliem, kāpēc ir svarīgi rūpēties par informācijas drošību.

Diemžēl Austrumeiropā, t.sk. Latvijā, daudziem uzņēmējiem un IT nozares speciālistiem nav veselīga attieksme pret informācijas drošību. Turklāt problēma slēpjas ne tikai drošības auditu kvalitātē vai programmatūras testēšanas neesamībā, bet arī attieksmē, informējot vai neinformējot lietotājus par atklātajām problēmām.

Saprotams, ka uzņēmumiem un iestādēm šī var būt sāpīga tēma un tie varbūt nevēlēsies par to neko dzirdēt. Taču tās ir lietas, par kurām ir jārunā, tāpēc šajā rakstā es izklāstīšu savu personīgo viedokli, par to, kāpēc IT drošības problēmas ir jārisina, turklāt atbildīgi.

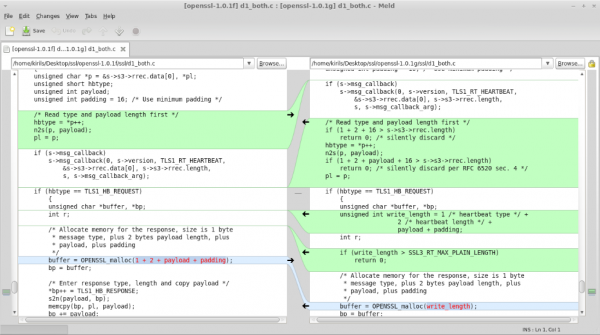

Semināra nodarbība par Heartbleed

Iepriekš jau esam rakstījuši par IT drošības specsemināru, ko organizējam kopīgi ar domubiedriem.

Iepriekš jau esam rakstījuši par IT drošības specsemināru, ko organizējam kopīgi ar domubiedriem.

Semināra ietvaros norisināsies kārtējā nodarbība, kuru vadīs mūsu speciālisti Kirils Solovjovs un Jānis Jansons. Šoreiz nodarbībā runāsim par TLS un Heartbleed OpenSSL ievainojamību. Būs arī praktiska iespēja izmēģināt ievainojamību uz reālas sistēmas.

Nodarbība notiks 22. aprīlī plkst. 16:30 Latvijas Universitātes galvenajā ēkā (Raiņa bulvārī 19), Linux centrā (pagrabā, 032. telpā). Laipni aicināti piedalīties visi interesenti!

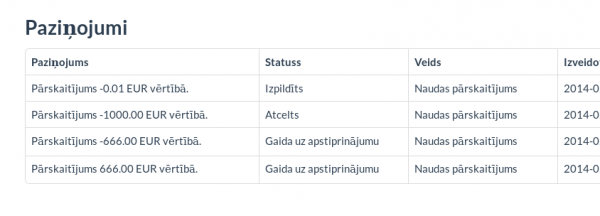

Tehniskā informācija par e-maks.lv ievainojamību

Kā rakstījām iepriekš, sistēmā e-maks.lv, ko izstrādā Rīgas Karte SIA, tika atklāta nopietna drošības ievainojamība. Šis raksts satur tehnisko informāciju par ievainojamību.

Pirmā metode

Adresē https://e-maks.lv/etickets/transfer, laukā “veikt pārskaitījumu citam lietotājam“, ievadot savu e-pasta adresi un negatīvu valūtas daudzumu, bija iespējams papildināt savu kontu par summu, kas vienāda ar ievadītā valūtas daudzuma moduli. Piemēram, norādot vērtību “-100”, konts tika papildināts par “100” vienībām.

Tas notika tāpēc, ka nepieciešamā summa maksātāja kontā tika momentā rezervēta. Pēc tam, kad saņēmējs apstiprināja pārskaitījumu, saņēmēja konts tika “papildināts” par negatīvo summu, bet sūtītāja konta stāvoklis atgriezās iepriekšējā stāvoklī.

Kamēr saņēmējs vēl nebija apstiprinājis maksājumu, pozitīvo atlikumu varēja pārskaitīt trešajam lietotājam, kas to apstiprinātu, rezultātā iegūstot norādīto naudas daudzumu.

Šo pašu metodi varēja izmantot, lai izmānītu naudu no citiem sistēmas lietotājiem. Iespējams, ka ne visi lietotāji saprastu negatīvas summas nozīmi un apstiprinātu šo maksājumu, tādā veidā pazaudējot naudu no sava konta.

Otrā metode

Naudas saņēmējs sadaļā https://e-maks.lv/etickets/messages varēja noskaidrot pārskaitījuma numuru, kuru nosūtot uz https://e-maks.lv/etickets/messages/numurs/tconfirm, pirmo reizi tika apstiprināts maksājums, bet katrā nākamajā reizē varēja saņemt naudas summu, kas norādīta pārskaitījumā, turklāt tā netika noņemta no sūtītāja konta. Savukārt atkārtoti atverot saiti https://e-maks.lv/etickets/messages/numurs/tcancel, nauda tika papildināta sūtītāja kontā.

Šo metodi varēja izmantot arī tad, ja naudu sūtīja sev. Tādā gadījumā atverot https://e-maks.lv/etickets/messages/numurs/tcancel, sākumā tika atgriezts rezervētais naudas daudzums, bet, atkārtojot pieprasījumu uz saiti, tika pieskaitīts pārskaitījumā norādītais naudas daudzums.

Skolēni, izmantojot e-maks.lv, varēja kļūt par miljonāriem

Uzreiz pēc sistēmas ieviešamas, atklājām nopietnu ievainojamību jaunajā e-maks.lv, ko izstrādā Rīgas Karte SIA. Šī sistēma ir pirmais solis Rīgas Satiksmes / Rīgas Kartes sabiedriskā transporta E-talonu funkcionalitātes papildināšanā, ļaujot ar to norēķināties ārpus transportlīdzekļiem. Ikviens, izmantojot e-pasta adresi, var reģistrēties šajā sistēmā.

Izmantojot atklātās ievainojamības, bija iespējams palielināt konta atlikumu, kā arī, zinot cita lietotāja e-pasta adresi, iegūt konta atlikumu no cita lietotāja. Par ievainojamību februāra sākumā informējām CERT.LV un neilgu laiku pēc tam tā tika novērsta.

Iedomāsimies šādu scenāriju, kāds līdz šim tiešām bija iespējams:

Andrim kāds pačukstējis, kā kļūt par miljonāru 5 minūšu laikā. Viņš iegāja savā elektroniskajā makā e-maks.lv, un atvēra konta papildināšanas sadaļu. Pat, ja viņa kontā bija tukšums, sistēma ļāva Andrim nosūtīt “mīnus 23 000 000” naudiņas Kārlim; šīs darbības rezultātā Andra konta atlikums tika papildināts par “23 000 000” naudiņām. Pirms sistēmas administrators to spēja pamanīt, Andris iegūtos līdzekļus aizsūtīja savam draugam Pēterim, kurš šo darbību akceptēja. Andris savu kontu izdzēsa un beigu beigās abi draugi summu sadalīja līdzīgās daļās.

Interesē tehniskā informācija par ievainojamību?

Drošības ievainojamība OpenSSL bibliotēkā

Pētnieku grupa tikko atklājusi būtisku ievainojamību OpenSSL bibliotēku versijās 1.0.1, 1.0.1a-1.0.1.f un 1.0.2-beta.

Pētnieku grupa tikko atklājusi būtisku ievainojamību OpenSSL bibliotēku versijās 1.0.1, 1.0.1a-1.0.1.f un 1.0.2-beta.

Ievainojamība ietekmē pamatā tīmekļa serverus (t.sk. Apache un nginx) un balstās uz nepilnību TLS “heartbeat” paplašinājumā, kas paredzēts, lai nodrošinātu savienojumu noturību udp protokolā. Taču šis paplašinājums ir universāls un darbojas gan DTLS (udp), gan TLS (tcp) variantos.

Nu un? Ievainojamība ļauj jebkuram uzbrucējam iegūt līdz pat 65,5KB servera atmiņas. Atrast atmiņā kaut ko konkrētu, piemēram, servera atslēgu, ir laimes spēle, taču ar gana daudz mēģinājumiem… viss ir iespējams.

Trīs papildus faktori padara šo problēmu īpaši nepatīkamu:

- OpenSSL (un tieši ievainojamās versijas) izmanto populārākie tīmekļa serveri;

- uzbrukums notiek pēc tam, kad nodibināts droši šifrēts savienojums, tāpēc ir apgrūtināta uzbrukuma apturēšana tīkla līmenī;

- esošā serveru programmatūra nekādā veidā nefiksē izdevušos uzbrukumu, tātad pēc tā nepaliek nekādas pēdas.

Šonakt esam izstrādājuši tīmekļa bāzētu rīku, kas ļaus novērtēt, vai Jūsu serverus ietekmē konkrētā ievainojamība. Neatkarīgi no pārbaudes rezultāta, iesakām visiem atjaunot OpenSSL bibliotēkas uz vismaz versiju 1.0.1g un pārliecināties, ka servera programmatūra izmanto šīs bibliotēkas jaunākās versijas.

Piedāvājam iepazīties ar ievainojamības tehnisko aprakstu.

Semināra nodarbība par RFID drošību

Viens no mūsu mērķiem ir sabiedrības izglītošana IT drošības jautājumos, tāpēc, lai uzlabotu sabiedrības un speciālistu zināšanas par drošību, kopā ar domubiedriem esam radījuši pirmo IT drošības specsemināru, kuru bez maksas aicināts apmeklēt ikviens interesents. Semināra nodarbības notiek katru otrdienu un tajās praktiskā līmenī tiks aplūkotas drošības problēmas un iespējamie risinājumi dažādās IT sistēmās un protokolos.

Pirmā nodarbība, kurā kā lektors uzstāsies 1. SIA drošības eksperts Kirils Solovjovs, notiks 18. februārī plkst. 16:30 Latvijas Universitātes galvenajā ēkā (Raiņa bulvārī 19), Linux centrā (pagrabā, 032. telpā).

Nodarbībā tiks runāts par responsible disclosure, kā arī RFID tehnoloģiju uzbūvi, ievainojamībām un drošību, par piemēru ņemot SIA “Rīgas Karte” sistēmu “E-talons”. Šī nodarbība tiks vadīta kopīgi ar CERT.LV vadītāja vietnieku Vari Teivānu.

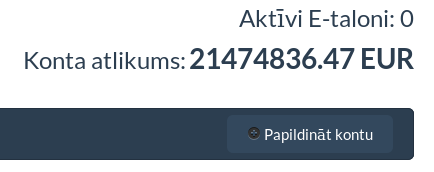

Nederīgo dokumentu reģistra nepilnība

Iekšlietu ministrijas Informācijas centrs nodrošina pakalpojumu, kas ļauj noskaidrot, vai konkrēts dokuments ir anulēts, pazaudēts utml. (iekļauts Nederīgo dokumentu reģistrā). Lai ierobežotu automatizētu informācijas ieguvi no reģistra, lietotnes izstrādātājs tai ir pievienojis drošības kodu (CAPTCHA), kas obligāti jāievada, lai pieprasītu datus. Šī drošības koda realizācijā ir atklāta būtiska nepilnība. Pašu nepilnību gan raksturojam kā zemas prioritātes, ņemot vērā, ka drošības koda esamība kā tāda nav vitāli nepieciešama konkrētā pakalpojuma nodrošināšanai.

Tehniskais apraksts

Drošības kods ir PHP skripts, kas atgriež JPEG attēlu un uzstāda sīkdatni ar nosaukumu “lriem_secure”. Nepilnības atklāšanas brīdī sīkdatnē ASCII formā atradās tas pats skaitlis, kas attēlā. Turklāt analīze liecināja, ka koda pārbaude tika realizēta šādi.

$_COOKIE['lriem_secure']==$_POST['seccode']

Kodu bija iespējams nolasīt no sīkdatnes vai tik pat labi nosūtīt patvaļīga satura sīkdatni kopā ar to pašu informāciju POST masīvā.

Rekomendācijas un komentāri

Nepilnības novēršanai ieteicām lietot PHP sesijas, kas ļautu sīkdatnē glabāt nesaistītu jaucējskaitli, bet pašu drošības kodu jau glabāt sesijā, pret ko tad arī varētu veikt salīdzināšanu. Vienlaikus ilgtermiņā ieteicām attiekties no drošības koda lietošanas, ierobežojot pieprasījumu skaitu laika vienībā.

6. novembrī aplikācijas kodā tika veiktas izmaiņas — ieviesta funkcija, kas visdrīzāk realizēta kā f($a):=md5($key1.$a.$key2); tagad lriem_secure tiek uzstādīts uz f($kods) un salīdzināšana tiek veikta attiecīgi

$_COOKIE['lriem_secure']==f($_POST['seccode'])

Šis, protams, joprojām nekādā veidā nepasargā no atkārtošanas uzbrukumiem (replay attacks) — atliek vien ievadā padod datu pāri, kas apmierina augšminēto sakarību.

Aplikācijas kodā norādīts, ka tās autors ir “Maris Melnikovs”, savukārt publiskās datu bāzes liecina, ka cilvēks ar ļoti līdzīgu vārdu Iekšlietu ministrijā ir nostrādājis aptuveni pus gadu, par to saņemot diezgan pieklājīgu atalgojumu, taču šobrīd vairs valsts iestādēs nestrādā. Aplikācijas autora nepieejamība varētu izskaidrot to, kāpēc netika ņemtas vērā mūsu rekomendācijas nepilnības labošanai.

Atkāpe par vizuālajiem drošības kodiem (CAPTCHA)

Nav nekāds pārsteigums, ka vizuālie drošības kodi ne tikai nav efektīvs līdzeklis, lai ierobežotu automatizētu rīku darbību, jo tos vienmēr iespējams atpazīt ar vairāk vai mazāk speciālu programmatūru, bet arī stipri apgrūtina leģitīmu lietotāju darbu. Eksistē vairākas alternatīvas kā panākt, ka automatizēti rīki nenoslogo servera resursus. Viena no tām aprakstīta zemāk.

Datoram nav svarīgi, kas sēž pie klaviatūras. Tas redz tikai mūsu darbības, bet nevērtē, kas mēs esam. Programmētājiem no tā vajadzētu iemācīties vienu svarīgi lietu — nav svarīgi, kas veic darbību; svarīgi ir, kāda darbība tiek veikta. Tāpēc mēs no sirds rekomendējam CAPTCHA vietā izvēlēties veikt lietotāja uzvedības (statistisko) analīzi, kā tas, piemēram, realizēts 02.lv īsziņu sūtīšanas pakalpojumā.

Ja jums nepieciešama palīdzība, lai CAPTCHA vietā ieviestu saprātīgāku drošības risinājumu, tad būsim priecīgi palīdzēt.

Interesanta “funkcija” Swedbank mobilajā aplikācijā

Pārbaudot Swedbank mobilās aplikācijas drošību, tika atklāta interesanta kļūme, kas ļauj iegūt klienta vārdu un uzvārdu, ja zināms lietotāja numurs un pastāvīgā parole. Lai gan personas datu iegūšanai nepietiek ar lietotāja numuru vien, tomēr standarta autorizācijas gadījumos (bankas mājaslapa, banklink utml.) klienta dati netiek izpausti, kamēr netiek ievadīts kods no kalkulatora vai kodu kartes.

Kombinējot šo informāciju ar klienta kontu sarakstu un atlikumiem, kas iegūstami izmantojot banklink, tiek plaši pavērtas durvis sociālās inženierijas uzbrukumiem.

Tehniskais apraksts

Mobilās aplikācijas izsaukumi tiek nosūtīti kā GET pieprasījumi uz adresi https://ib.swedbank.lv/touch/, turklāt svarīgi, ka User-Agent ir jāsatur, piemēram, vārds “Android”.

Pirmais pieprasījums ir https://ib.swedbank.lv/touch/auth?authenticate=true&language=ENG&mobileIdLogin=false&authPwd=pp&userId=nn, kur aa ir lietotāja numurs, bet pp ir lietotāja pastāvīgā parole. Korektu datu ievades gadījumā atbildē tiks saņemta json virkne

{"challenge":"cc","sessionId":"ss","securityId":"dd","loginType":3,"securityLevel":1}

Tajā cc ir drošības koda numurs, kas lietotājam nākamajā solī būtu jāievada no kodu kartes, ss ir sesijas identifikators, bet dd ir drošības identifikators. Ja klients lieto kodu kalkulatoru, nevis kodu karti, tad “challenge” netiek uzstādīts un “loginType” vērtība ir cita.

Uzmanības vērts ir fakts, ka, lai gan internetbankas mājaslapā klientam pieprasītais drošības koda numurs tiek parādīts kā attēls (drošības apsvērumi?), tomēr veicot pieprasījumu caur https://ib.swedbank.lv/touch/ šis pats koda numurs tiek nosūtīts kā ASCII teksts. Tāpat interesanti, ka parole tiek nosūtīta GET pieprasījumā, kas nozīmē, ka atkarībā no aplikācijas servera konfigurācijas, iespējams, žurnālfailos glabājas visu mobilās aplikācijas lietotāju paroles.

Lai iegūtu klienta vārdu un uzvārdu, ir jānovirzās no standarta komunikācijas plūsmas, nekavējoties veicot pieprasījumu https://ib.swedbank.lv/touch/overview;jsessionid=ss?securityId=dd, ko aplikācijas serveris šajā brīdī negaida. Šim pieprasījumam svarīgi, lai klientā būtu uzstādīta sīkdatne Swedbank-Embedded=android-app-3.2. Kā atbilde tiek nosūtīts kļūdas paziņojums HTML lapas veidā, kurā iekļauts JavaScript koda gabaliņš. Šis kods satur masīvu sessionInfo.

var sessionInfo = {

jsessionId: 'ss',

securityId: 'dd',

securityLevel: 1,

customerName: 'Alberts Kviesis',

allowSingleSessionDefined: true,

allowSingleSession: false,

hasPrivateAccounts: false,

hasBusinessAccounts: false,

disclaimerAccepted: false,

passwordChangeRequired: false

}

Indekss “customerName” satur klienta vārdu un uzvārdu, tam sekojošie indeksi droši vien neatspoguļo patieso situāciju.

Reakcija

Par problēmu 23. oktobrī ziņojām bankai un CERT.LV. Informācija pirmo reizi paziņota publiski 12 dienas vēlāk — 4. novembrī. Saskaņā ar atbildīgo darbinieku komentāriem, šāda mobilās aplikācijas servera uzvedība atbilst specifikācijai un netikšot mainīta. Mēs centīsimies turpināt aplikācijas drošības pārbaudi un, atklājot nepilnības, ziņosim par tām iesaistītajām pusēm.

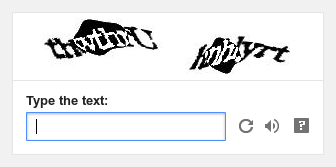

Getting rid of twitter in-line media

Chances are that you are a twitter user and while not using your mobile phone you are using the official twitter.com website. If not, you’re in luck, because recently they added quite a nasty feature that you can’t toggle on or off — the in-line media display.

Here’s a quick and clean hack to get rid of this nonsense.

- Install Stylish for Firefox or for Chromium.

- Restart your browser

- Click on the

icon → Write new style → for twitter.com…

icon → Write new style → for twitter.com… - Add

div.tweet > div.content > div.js-media-container { display: none !important; }before the last bracket so that it looks similar to this:

@namespace url(http://www.w3.org/1999/xhtml); @-moz-document domain("twitter.com") { div.tweet > div.content > div.js-media-container { display: none !important; } } - Click Save. The icon should turn

and you should immediately be able to see the metamorphosis

and you should immediately be able to see the metamorphosis

Much better now, isn’t it? Enjoy your new and improved twitter on a sunny day over a beach! :)